파일리스형 랜섬웨어는 프로그램(.exe)으로 실행되던 기존 랜섬웨어들과 달리 프로그램 자체가 없기 때문에 화이트리스트의 통제를 받지 않고 허용된 응용프로그램(예.explorer)에 인젝션되어 동작하는 특징을 가진다. 더 이상 응용프로그램을 제어하는 화이트리스트 방식으로는 랜섬웨어를 차단할 수 없다는 것이다.

사이버다임 문서중앙화 ‘Destiny ECM’과 ’cloudium’은 진화하는 변종 랜섬웨어를 대응하는 다양한 방안을 제공한다. 가상 드라이브 방식으로 작성 중 감염 우려를 최소화하기 위해 서버에 저장된 원본을 직접 수정하는 것이 아닌 로컬의 임시보안영역(Sandbox)에서 프록시 파일을 수정한 뒤 서버에 업로드 한다.

이때, 오피스 및 CAD와 같은 응용 프로그램으로 서버 파일을 직접 삭제하거나 덮어쓰기 할 수 없는 구조라 수정된 문서는 반드시 새로운 버전 문서로 관리된다. 즉, 랜섬웨어가 파일을 감염시켜도 새로운 버전의 문서로만 인지된다는 뜻이다.

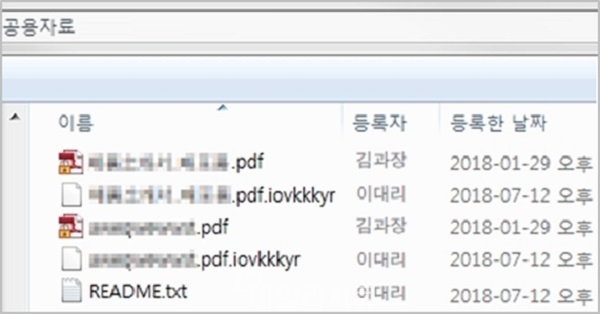

실제로 지난 7월, 사이버다임의 문서중앙화를 사용하던 고객사 직원 PC를 통해 ‘매그니베르 랜섬웨어’가 침투, 서버 확산을 시도하는 사건이 발생하였다. 고객사에 의하면 변종 랜섬웨어의 서버 공격은 확인되었지만, 랜섬웨어가 변형한 문서는 사이버다임 문서중앙화 보안 구조로 인해 신규 파일로만 등록될 뿐 원본 문서는 암호화되지 않고 안전했다고 밝혔다. 고객사는 단지 서버 내 감염 문서를 삭제하는 것만으로 신속하게 정상적인 업무 환경으로 되돌아올 수 있었다.

사이버다임 연구소 관계자는 “최근 돈을 주고 구입이 가능한 서비스형 랜섬웨어가 등장함에 따라 배포와 우회 방식은 더욱 많은 배포자들에 의해 예측할 수 없을 만큼 빠르게 진화하고 있다”라며 “현실적으로 신, 변종 랜섬웨어의 위협을 대응하기 위해 시스템을 매번 새로 도입할 수조차 없는 상황이다. 화이트리스트 기반 보안 방식 이외에도 원본의 변형을 최소화할 수 있는 기능을 탑재한 예방 SW의 도입으로 피해를 줄이는 것이 최선의 랜섬웨어 대응이다”라고 말했다.

★정보보안 대표 미디어 데일리시큐!★