공격자가 피해자의 네트워크에서 활동하는 첫 침해의 증거가 발견된 날로부터 탐지되기까지 걸린 기간의 중앙값이 5배나 된다는 것은 대한민국을 비롯한 아시아 태평양 지역의 사이버 보안 취약성이 얼마나 높은지를 보여주는 것이다.

‘M-트렌드 2018 보고서’에서는 한번 표적이 된 기업이 다시 공격 받게 될 확률이 어느 정도 되는지에 대한 수치도 제시하고 있다. 중대한 공격이 한차례 이상 발생한 아시아 태평양 지역의 기업에서 다른 공격이 이어서 발생하는 기업의 비율은 91%로, 이는 유럽, 중동, 아프리카, 북미 지역의 같은 기준 수치보다 두 배 가량 높은 비율이다. 이러한 기업 중 82%가 여러 그룹으로부터 중대한 공격을 받았다.

특히 다수 공격자가 가장 자주 표적으로 삼고, 중대한 공격을 시도하는 대표적인 산업은 하이테크 산업으로 확인됐다. 국내도 하이테크 분야가 아직 무역 성장을 견인하고 있다는 점을 고려하면 특히 보안 경각심이 필요하다는 점을 알 수 있다. 다수의 공격자로부터 공격을 당한 상위 3개 산업은 ▲하이테크 ▲통신 ▲교육이며, 중대한 공격을 가장 많이 받은 상위 3개 산업은 ▲금융 ▲하이테크 ▲의료였다.

◇2017년 주요 공격 그룹 분석

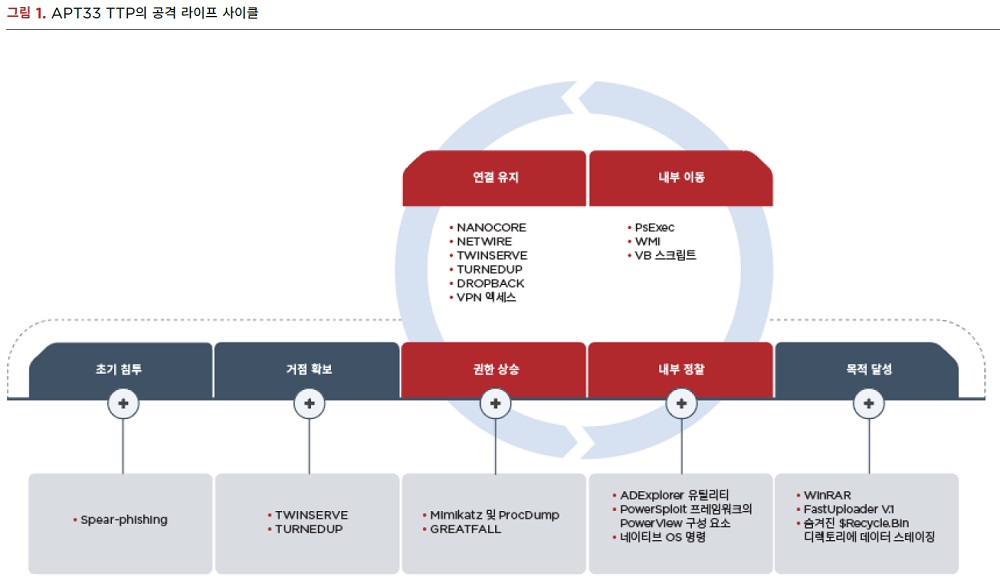

2017년에는 이란의 후원을 받는 사이버 공격의 규모가 크게 증가했으며, 파이어아이는 한 해 동안 APT33, APT34, APT35 등 새로운 이란계 위협 그룹을 확인했다. 이란계 그룹들의 사이버 스파이 활동은 대부분 발견되지 않은 상태로 지나갔지만, 이란의 해커 그룹이 한국의 에너지 분야 기업을 공격하려 시도한 사례가 확인되었다.

또 2017년에 조직 내부에서 직접 침해를 탐지한 비율은 파이어아이의 침해사고대응 전문가 그룹인 ‘맨디언트(Mandiant)’가 조사한 전체 사례의 62%에 달한다. 하지만 외부의 지원 없이는 침해 사실조차 인식하지 못하는 조직이 여전히 많고 정보 보안 산업의 인력 부족 현상은 더욱 확대될 전망이다.

국내 역시 국제정세로 인한 사이버 전쟁, 기술 악용 등을 고려해 숙련된 사이버 보안 전문가 육성이 시급하다. 이에 파이어아이는 침해 사고 대응 모의 훈련을 시행하여 일반적인 침입 시나리오 시뮬레이션을 해보는 것을 권장한다.

파이어아이가 매해 선보이는 ‘M-트렌드 보고서’는 지난 2010년 처음으로 소개되었으며, 이번 보고서는 공식 홈페이지(https://www.fireeye.kr/current-threats/annual-threat-report/mtrends.html)에서 다우로드 할 수 있다.

★정보보안 대표 미디어 데일리시큐!★