![▲ 가트너 서밋 2018에서 가트너 리서치 부사장 마리오 드 보어(Mario de Boer)가 'How to Architect Malware Protection'이란 주제로 강연을 진행하고 있다. [데일리시큐=워싱턴DC]](/news/photo/201806/35102_27696_2933.jpg)

멀웨어 프로텍션은 네트워크와 엔드포인트 전반에 적용된 서로 다른 보안 기술들이 신중한 밸런스를 맞춰 나갈 필요가 있다는 것을 전제로 논의를 시작했다.

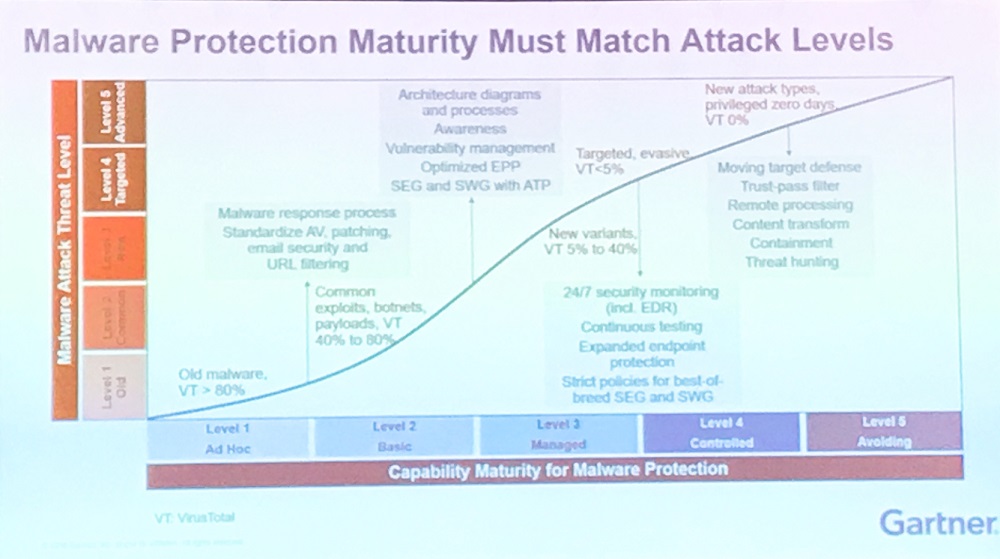

마리오는 현재까지 진행된 전반적인 공격과 방어기술을 5가지 레벨로 구분했다. 각 레벨별로 특징을 제시하며 공격유형, 방어자 대응유형 그리고 방어에도 불구하고 공격이 다시 성공할 수 있는 이유 등에 대해서 발표했다.

위협 레벨1(Ad Hoc 단계)은 초기 단계로 오래된 멀웨어를 내포한 파일을 메일이나 USB 등으로 간단히 감염시키고 또 인터넷을 통해 감염시키는 레벨이다. 이 단계에서 방어자는 기본적인 보안 프로세스도 부족하고 이메일이나 웹에 대한 적절한 보안을 하지 못하는 단계다.

공격자 관점에서 보면, 이 1단계는 웹과 이메일, 네트워크 등을 통해 아주 저비용으로 타깃의 엔드포인트를 공격할 수 있는 많은 방법들이 있는 단계다.

레벨2(Basic 단계)는 일반적인 기술이 적용된는 단계다. 알려진 익스플로잇과 오래된 취약점을 활용해 타깃의 브라우저, PDF, MS 오피스를 공격하는 단계다. 특별함이 없는 멀웨어로도 공격이 가능하다. 방어자의 멀웨어 대응 프로세스는 전체가 아닌 엔드포인트와 이메일, 웹 정도에 국한돼 있고 중앙에서 통제하는 안티바이러스와 OS 패치가 되는 상황이다. 이메일 보안 솔루션과 URL 필터도 가능하다. 하지만 취약점 매니지먼트가 안되고 전체적인 보안 아키텍쳐가 그려지지 않은 단계다.

2단계를 공격자 관점에서 보면, 새로운 익스플로잇을 사용하고 피싱 공격을 수행한다. 패치가 안된 애플리케이션을 공격하고 전통적인 웹과 이메일 공격도 가능한 단계다. 멀웨어는 1단계 보다는 진화된 보안솔루션을 우회하는 멀웨어를 사용한다. 전체적으로 손쉽게 2단계 수준의 방어자를 공격할 수 있는 단계다.

레벨3(Managed 단계)은 방어자가 네트워크와 엔드포인트를 상호 보호할 수 있는 멀웨어 방어 솔루션을 구축한 상태다. 보안 모니터링과 안티 피싱 기술을 트레이닝하고 멀웨어 감염 방지를 위해 엄격하고 다양한 프로세스를 구축한 단계다. 하지만 365일 24시간 모니터링 수준은 아니며 이메일로 유입되는 멀웨어 차단은 역부족이다. EPP(Endpoint Protection Platform) 적용도 아직 부족한 단계다.

공격자 입장에서 3단계는 아주 최근의 취약점을 이용해 공격하는 단계다. 이 취약점은 메모리 보호기술인 ASLR(Address Space Layout Randomization)과 웜이나 바이러스 공격에 의한 피해를 막기 위해 메모리 영역에서 코드를 실행하는 것을 감지해서 실행 불가능하게 하는 데이터 실행 방지 기술인 DEP(Data Execution Prevention)의 방어를 회피할 수 있는 정도다. 또 샌드박스를 우회할 수 있고 행위 분석과 시그니쳐 기반의 보안솔루션을 회피할 수 있다. 그리고 파일 리스 공격으로 지속적인 악성코드 확산이 가능한 단계다.

레벨4 단계(Controlled 단계)에서 방어자는 멀웨어 방어와 대응이 예방수준으로 높아진 단계다. 모든 멀웨어 방어 프로세스와 유명한 보안서비스와 피싱 방지 대책을 마련한 단계라 할 수 있다. 최적화된 예방과 방어 솔루션을 구축하고 있고 모바일 디바이스에 대한 보안, SaaS, CASB(클라우드 접근 보안 중계. Cloud Access Security Brokers)까지 활용하는 단계다. 하지만 시큐리티 어웨어니스가 부족하고 공격자 헌팅 수준이 낮은 단계다. 또 구축된 방어 기술들은 고도의 공격에 의해 뚫릴 수 있는 수준이다.

4단계를 공격자 관점에서 보면, 고도의 소셜엔지니어링 기법을 사용하고 한번 사용했던 혹은 이미 알려진 멀웨어는 사용하지 않는다. 즉 제로데이 취약점을 이용한 신종 익스플로잇을 개발해 공격하고 방어자의 모든 정적, 동적 보안기술을 우회할 수 있다. 또 공격의 흔적을 제거하고 타깃의 네트워크와 엔드포인트 보안 프로세스에 혼선을 주고 자신을 숨길 수 있는 단계다. 더불어 저비용으로 아주 효과적인 공격이 가능하다.

마지막 레벨5에서 방어자는 보안 프로세스를 기술적으로 혁신하고 지속적으로 최적화시키는 단계다. 최상의 방어솔루션과 네트워크와 엔드포인트를 통합해 가로지르는 위협 헌팅, 멀웨어 방어, 시큐리티 어웨어니스를 조직내 모든 워크플로어에 적용하는 단계다. 그리고 모든 보안 프로세스를 지속적으로 개선해 나가는 단계다. 발표자는 이 단계를 공격에 대한 'Avoiding(회피)'단계라고 언급한다.

레벨3 대응방안으로 엔드포인트에서는 기존 AV를 대체하는 EPP(Endpoint Protection Platform)와 동시에 Managed Security 대응모델이 대두되었으며, 레벨4 대응방안에서는기존 EPP 모델에 EDR(Endpoint Detection & Response)을 더해 Managed Security 대응 방법론을 넘어선, Controlled Security 대응모델이 나온다. 즉 솔루션과 기술 자체만으로 위협에 접근하는 것이 아니라 Managed-Security와 Controlled-Security까지 적용되어야만 한다는 것을 발표자는 강조했다.

레벨3과 레벨4의 대응방안에서 엔드포인트 솔루션 자체인 EPP와 EDR에 대한 솔루션만이 주된 내용이 아니라는 것에 주목할 필요가 있다. 즉 레벨3 Managed, 레벨4 Controlled 의미를 실제 보안체계에 적용해야 한다는 것이다.

Managed의 영역은 흔히 한국 보안시장에서도 주를 이루어왔던 보안관제 영역과 타보안솔루션의 연동(Integration)의 영역에 'Malware Incident Response' 영역을 추가해야 한다.

Controlled 영역은 다양한 보안솔루션간의 능동적인 연동이 우선 적용된다. 멀웨어 방어솔루션간의 위협 인텔리전스 공유와 질적/양적으로 성장한 IOC 연동이다.

특히 Controlled 영역에서 추가적으로 주목해야 할 부분은 다음과 같다.

△24시간 모니터링 시스템 구축(엔드포인트 OS, EDR, EPP 이벤트) △멀웨어 탐지시 서드파티 레벨의 SLA 기반 대응시스템 구축 △지속적인 멀웨어 탐지, 방어, 격리/삭제테스트방법론 구축 △시큐리티 어웨어니스 교육훈련 포함 등이다.

즉 레벨4 Controlled 영역은 기존 Managed 영역을 넘어서 멀웨어 탐지 후 좀더 능동적으로 대응방식을 확장해 나가야 함을 의미한다. 단순 차단 로그분석이 아니라 어떤 멀웨어가 차단되었는지 한번 더 분석하고 어떤 공격유형이 기업 내부에 침투하고 있는지 적극적으로 분석하고 대응하는 것이 필요하다.

마지막으로 마리오는 "현재 기업들이 운영하고 있는 멀웨어 대응모델은 레벨1~레벨5 중 어디에 속하는지 정확한 파악이 필요하다. 또 다음 레벨의 보안대응 아키텍쳐를 준비해야 한다. 그리고 기업이 목표로 하는 보안 대응 모델에 대한 커뮤니케이션 방법론을 확보하고 네트워크와 엔드포인트 사이의 상호 멀웨어 대응 모델 확장 및 개선이 필요하다"며 "제안된 레벨1~레벨5 중에서 최소한 레벨3 단계는 수행해야 하며 레벨4 단계를 적용할 수 있도록 순차적인 방안을 마련해야 할 필요가 있다"고 강조했다.

가트너 서밋 2018에서 발표된 이번 내용의 발표자료는 데일리시큐 자료실에서 다운로드 가능하다.

★정보보안 대표 미디어 데일리시큐!★