이스트시큐리티 시큐리티대응센터(ESRC) 분석에 따르면, 이번 공격 수법도 기존 사례와 비슷하게 이메일에 ZIP 파일을 첨부했고, 압축 내부에 악성 비주얼 베이직 스크립트(VBS) 파일을 포함하고 있다.

이메일 제목과 첨부파일에는 'E 2017-08-09 (숫자).확장명' 형태를 띄고 있으며, 확장명은 'PDF', 'XLS', 'DOC', 'XLSX', 'DOCX', 'TIFF', 'JPG' 등 다양하게 사용되었다.

이번 Locky 랜섬웨어 유포에 사용된 대부분의 이메일은 발신 시간 코드가 'Date: Mon, 24 Jul 2017 07:51:08 +0000' 내용으로 조작되어 있다.

따라서 수신자는 2017년 07월 24일 발송된 메일로 오해하거나 현혹될 수 있는 특징이 있으며, 발신자의 이메일 주소는 무작위로 지정되어 발송되었다.

하지만 해당 이메일이 실제 집중적으로 유포된 시점은 한국시간 기준으로 2017년 08월 09일 오후다.

이메일 본문에는 단순히 'Files attached. Thanks" 내용만 포함되어 있고, ZIP 파일 내부에는 메일 제목과 동일한 패턴으로 VBS 악성 파일이 포함되어 있다.

만약 이용자가 압축을 해제하고 내부에 포함되어 있던 VBS 파일을 실행할 경우에는 스크립트 명령에 의해 특정 명령제어서버(C2)로 접속을 시도하는데, 공통적으로 'y872ff2f' 하위 주소를 포함하고 있다.

공격자는 사전에 다양한 악성 도메인 주소를 생성해 최대한 오랜 기간 랜섬웨어가 유포되도록 만든 치밀함을 보이기도 했다.

공격자의 악성 도메인과 정상적으로 통신이 이뤄지면 이용자 몰래 Locky 랜섬웨어가 다운로드되어 실행된다. 랜섬웨어의 작동에 의해 컴퓨터에 보관되어 있던 주요 문서, 음원, 데이터 파일이 암호화되고 파일명은 특정 조건에 맞춰 변경되고 확장명이 '.diablo6' 로 변경된다.

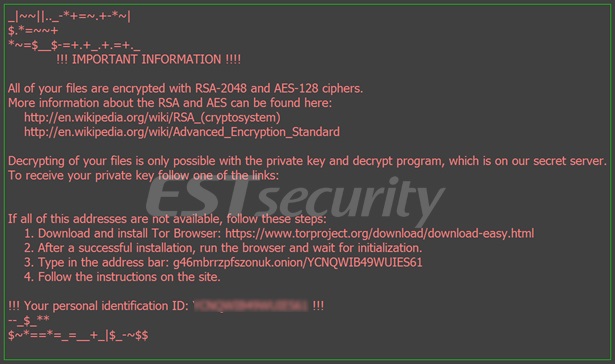

더불어 바탕화면을 변경하고 랜섬노트 화면을 띄어 비트코인 결제를 유도하게 만든다. 변경된 바탕화면과 랜섬노트 화면에 보여지는 토르(Tor) 웹사이트 주소와 개인ID 값을 통해 비트코인 결제를 유도하게 된다.

해당 비트코인 지갑 주소를 조회해 보면 아직까지 특별히 거래된 내역이 확인되고 있지는 않는다. 물론 공격자는 다양한 비트코인 주소를 만들어 사용할 수 있다.

이스트시큐리티 ESRC 측은 “Locky 랜섬웨어 변종이 한번씩 잊을만하면 재등장하고 있다. 이처럼 전 세계 사이버 범죄자들은 랜섬웨어를 통한 금전적 수익을 얻기 위해 지속적 공격을 시도하고 있다”며 “공격자들은 다양한 이메일 보안환경 탐지를 회피하기 위해 변종 공격기법을 꾸준히 연구도입하고 있다는 점을 명심해야 한다. 특히 이메일에 URL 링크주소나 첨부파일이 존재하고 평소 주고 받던 메일이 아닐 경우에는 대부분 악성 메일일 가능성이 크다. 각별히 주의해야 한다”고 강조했다.

★정보보안 대표 미디어 데일리시큐!★