특히 국내 4개 기업 피해 상황을 정리하면 △글로벌 제조업에서 제조 공정 서버 및 PC 감염으로 공장 일부가 가동이 중단됐다. 감염 경로는 글로벌 본사에서 시작됐다. △국내 대기업 1곳도 감염됐다. 보안관제센터 모니터링 PC감염이 원인이다. 이에 PC 운영 중단 및 포맷을 해야 했고 감염경로는 인터넷이다. △대형 종합병원도 감염됐다. 일부 업무가 중단됐고 인터넷을 통한 감염이다. △또 IT서비스기업이 IoT 장비 모니터링 서버가 감염되면서 서버 운영을 중지하고 포맷을 해야 했다. 감염경로는 유지보수용 외부관리 PC에서 감염된 것으로 조사됐다.

네트워크 웜(network WORM)이란 네트워크에서 연속적인 복사 기능을 수행함으로써 자가 증식해 기억장치를 소모하거나 저장된 데이터를 파괴하는 프로그램을 말한다.

복호화 요구 금액은 감염 후 3일 이내에는 USD300(약 34만원)에 해당하는 비트코인을 요구하고 7일 이내에는 USD600(약 68만원)에 해당하는 비트코인을 요구한다. 또 복호화가 불가능한 피해자는 6개월 이후 복호화를 지원한다고 해커 랜섬노트에 명시하고 있는 것도 특징이다.

◇워너크라이의 기술적 특징

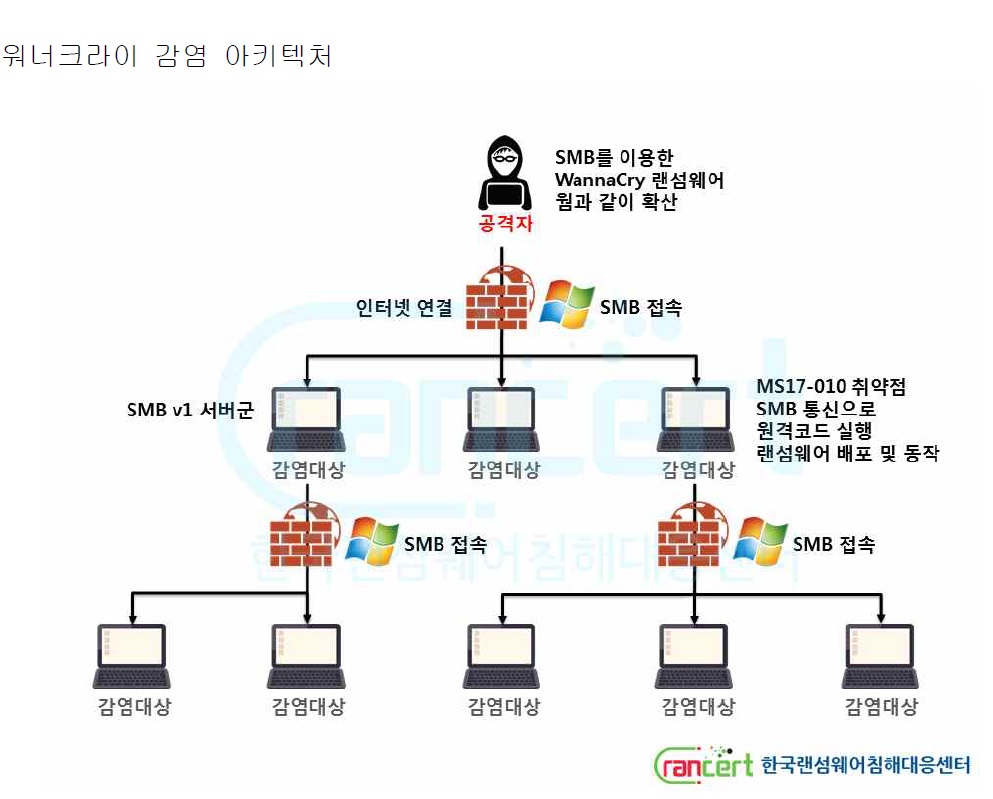

워너크라이의 기술적 특징을 살펴보면, 우선 웜(WORM)형태로 확산되는 새로운 랜섬웨어라고 할 수 있다. 대부분 컴퓨터에서 보안 업데이트가 자동으로 적용되지만 일부 사용자와 기업에서는 패치 배포가 지연되거나 업데이트하지 않는 경우가 있다. 즉 WannaCry 랜섬웨어는 MS17-010(마이크로소프트 윈도우 SMB 서버용 보안 업데이트)을 설치하지 않은 버전을 감염시킨다.

또 이 취약점을 이용해 SMBv1 서버에 원격 코드를 실행해 mssecsvc2.0란 서비스를 만들고 감염된 시스템 IP주소를 확인해 동일한 서브넷의 각 IP주소의 445포트 연결을 시도한다.

원격지 SMBv1서버에 연결을 성공하면 MS17-010 취약점 이용해 웜과 같이 확산하는 역할을 한다.

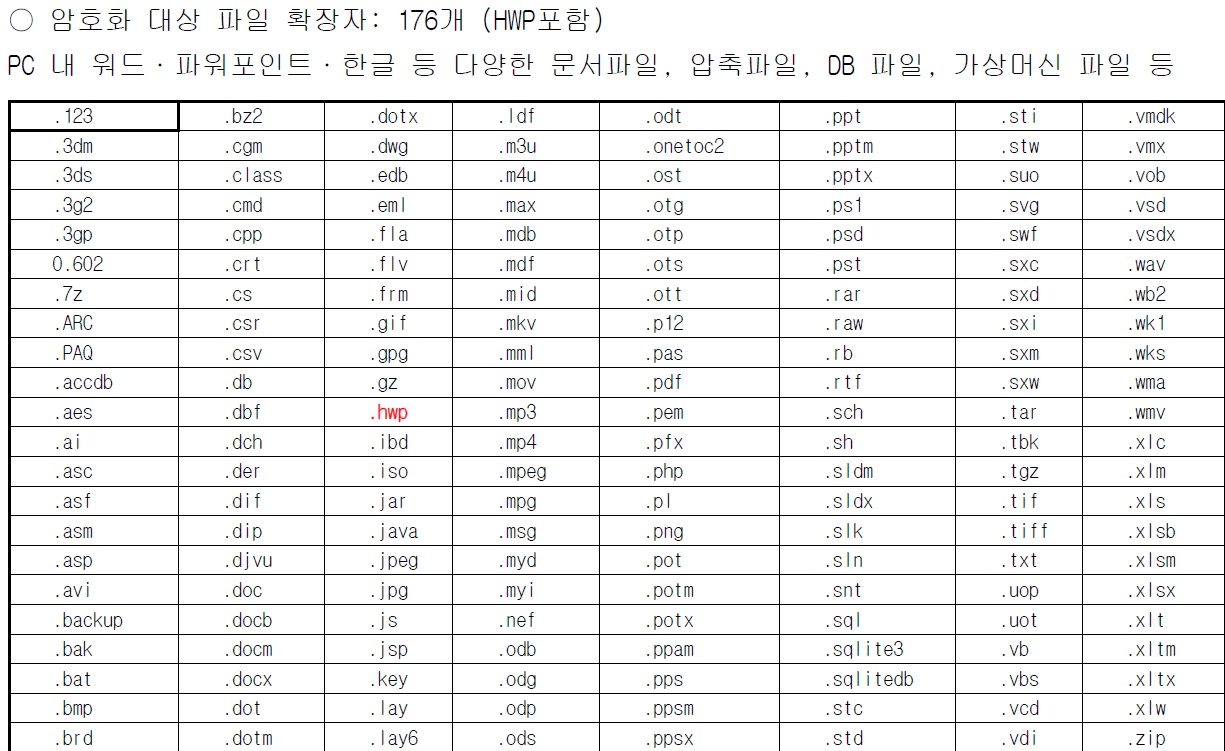

또 WannaCry는 실행시 네트워크에 공유된 이동식 저장장치를 포함한 디스크 드라이브를 확인해 파일들을 RSA 2048비트로 암호화한다.

cmd.exe/vssadmin.exe/WMIC.exe의 윈도우 명령어를 이용해 액세스 권한 등을 모든 사용자에게 허용함으로써 원활한 실행을 구현한다.

그리고 SMB 프로토콜은 중개경로가 되고 그 경로를 이용해 실제 랜섬웨어 파일을 옮겨 감염되게 하는 형식은 기존 xtbl 랜섬웨어와는 다른 것으로 분석된다.

◇워너크라이 방어 긴급 대처 방안

한국랜섬웨어침해대응센터 측은 15일 오전 출근 후 아래와 같이 조치할 것을 당부했다.

긴급 대처방안으로는 ▲회사 및 기관의 네트워크 단절 ▲SMB 관련 설정 변경 조치 ▲긴급 PC 및 서버 데이터(문서 및 DB) 백업 조치 ▲네트워크 및 인터넷 연결 ▲윈도우 보안패치 및 백신 등 보안프로그램 업데이트 등을 실행해야 한다.

또 윈도우 보안 업데이트가 중요하다. ▲MS17-010 (윈도우 보안 업데이트) ▲SMB 포트 137(UDP), 138(UDP), 139(TCP), 445(TCP) 차단해야 한다.

-참고사이트: www.boho.or.kr/data/secNoticeView.do?bulletin_writing_sequence=25703

또 센터 측은 아래와 같은 랜섬웨어 방어를 위한 글로벌 표준을 제시하고 정책도 제안했다.

▲랜섬웨어가 침해하지 못하는 전문 백업제품을 사용해 사전에 백업 받을 것

▲랜섬웨어 차단 가능한 백신으로 업데이트할 것

▲이메일 첨부파일 열람에 주의를 기울일 것

▲윈도우 업데이트로 보안취약점을 없앨 것

▲이메일 링크로 접속 말고, 직접 접속할 것

▲회사와 기관은 데이터 보호관리 정책수립 후 사용자에게 교육할 것

그리고 랜섬웨어 방어를 위한 정책 제안 내용은 아래와 같다.

▲해커를 살찌우는 비트코인 송금을 불법화 정책수립

▲부득이 복호화가 필요한 경우 신고제 통해 감염-복호화-비트코인 송금 등 전과정에 대한 추적과정의 DB화

▲사전 예방이 최선의 방어라는 인식을 확산시켜 데이터를 백업하여 IT재해 상황 대비

▲기업 혹은 공공기관 중 랜섬웨어 감염이 발생할 경우 언제든지 사이버테러 혹은 APT 공격을 받을 수 있다는 사실을 주지시키고 반드시 시정조치 요망

◇SMB 취약점을 악용한 랜섬웨어 방지 대국민 행동 요령

한편 한국인터넷진흥원(KISA)도 14일 ‘SMB 취약점을 악용한 랜섬웨어 방지 대국민 행동 요령’을 공지하고 각별한 주의를 당부했다. 상세 내용은 아래와 같다.

-www.krcert.or.kr/data/secNoticeView.do?bulletin_writing_sequence=25723

한편 KISA는 14일 오후 6시부터 사이버위기 경보 단계를 '관심'에서 '주의'으로 상향 조정했다.

★정보보안 대표 미디어 데일리시큐!★